Active Directory Rights Management Services (AD RMS) giúp bảo vệ nội dung bằng cách vượt ra ngoài việc mã hóa các thiết bị lưu trữ thông qua BitLocker Drive Encryption hay mã hóa các file riêng lẻ thông qua Encrypting File System (EFS). AD RMS giúp bảo vệ dữ liệu cả khi truyền và lưu trữ trên mọi thiết bị hoặc nền tảng cơ bản. AD RMS cũng giúp làm cho dữ liệu chỉ có thể được truy cập bởi người dùng được ủy quyền trong một khoảng thời gian cụ thể và cho một mục đích cụ thể

AD RMS là công nghệ bảo vệ thông tin giúp giảm thiểu khả năng rò rỉ dữ liệu. Rò rỉ dữ liệu là việc truyền thông tin trái phép tới những người trong hoặc ngoài tổ chức, những người không được phép truy cập thông tin.

AD RMS tích hợp với một số sản phẩm hiện có của Microsoft, bao gồm Windows Server, Microsoft Exchange Server, Microsoft SharePoint Server và Microsoft Office cũng như với các dịch vụonline như Office 365.

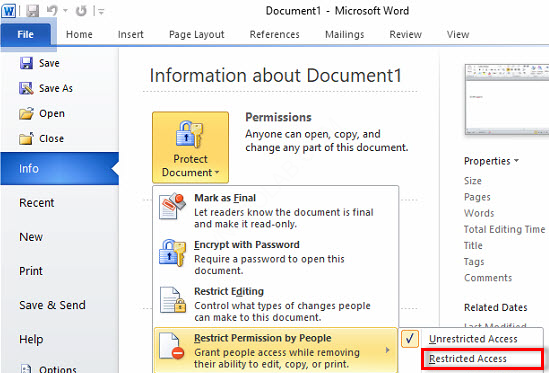

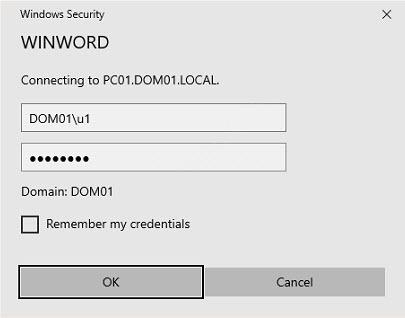

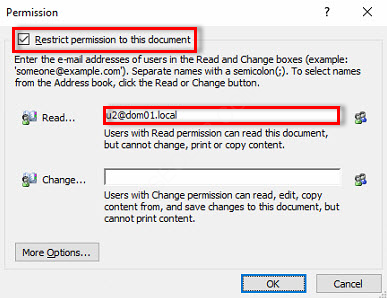

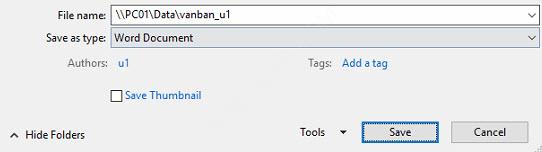

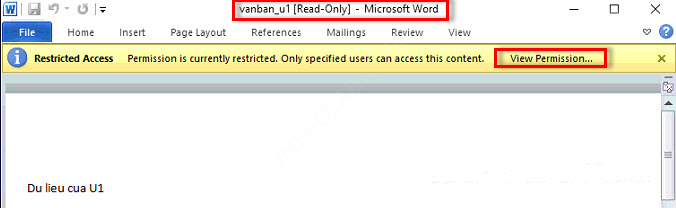

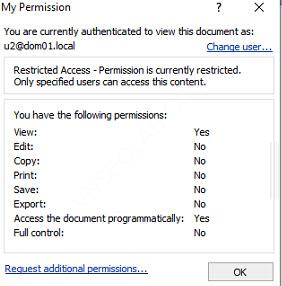

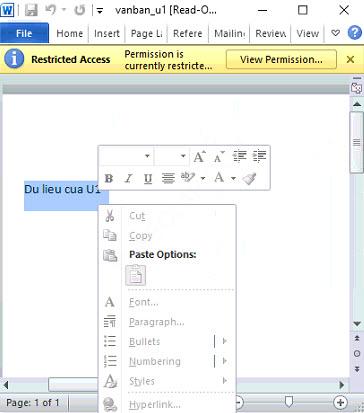

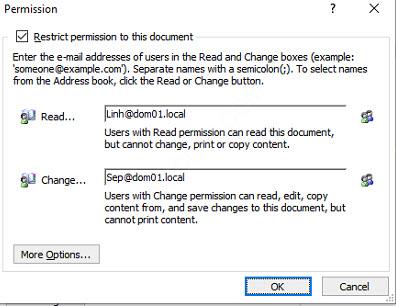

Với AD RMS, về cơ bản, bạn có thể giúp bảo vệ file ở bất kỳ vị trí nào, bất kể quyền truy cập vào file hay thư mục cấp quyền truy cập là gì. Với AD RMS, chỉ những người dùng được phép mở file mới có thể xem nội dung của file đó. Ngoài ra, bạn có thể kiểm soát các hành động của file, chẳng hạn như copy, print, forward và các hành động khác.

Hoàn tất bài lab bạn sẽ biết cách triển khai Active Directory Rights Management Services (AD RMS) để bảo vệ dữ liệu trong tổ chức của mình.

ACTIVE DIRECTORY RIGHTS MANAGEMENT SERVICES (AD RMS)

CÁC BƯỚC TRIỂN KHAI:

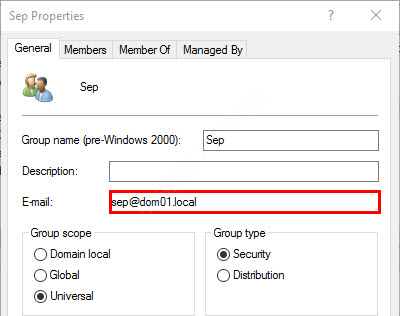

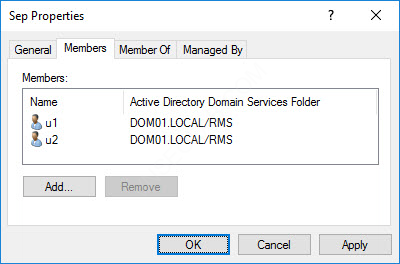

1. Các bước chuẩn bị trước khi cài đặt

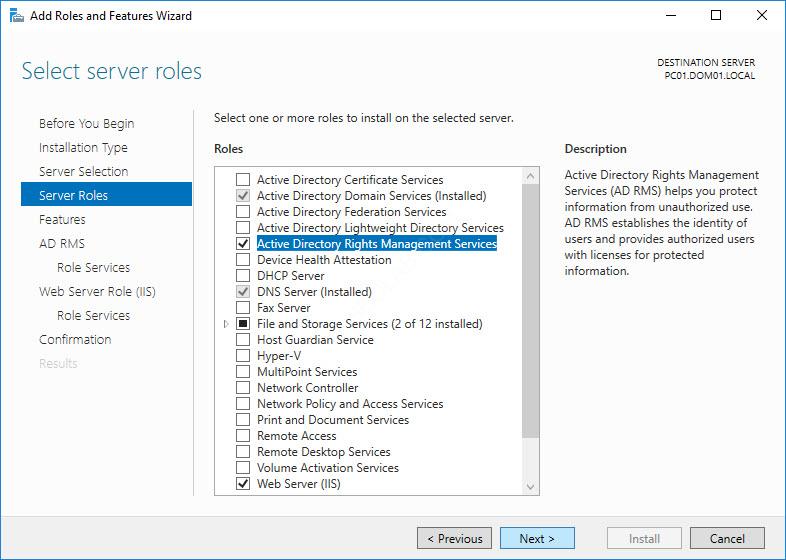

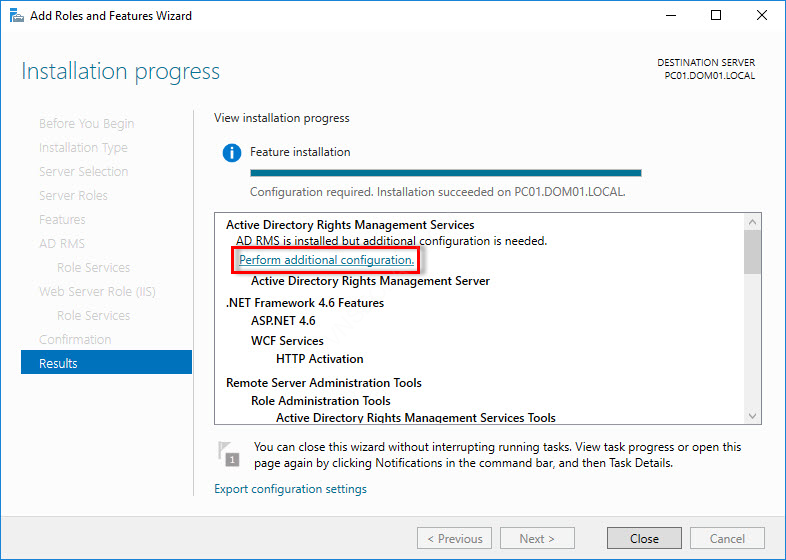

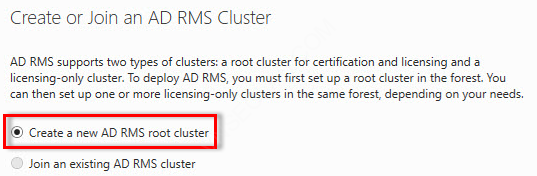

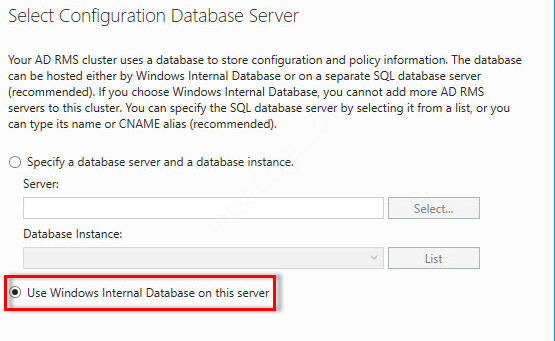

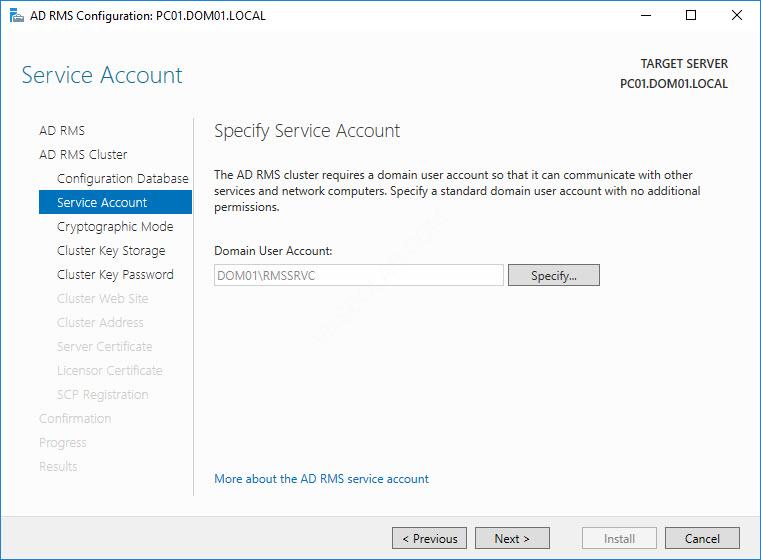

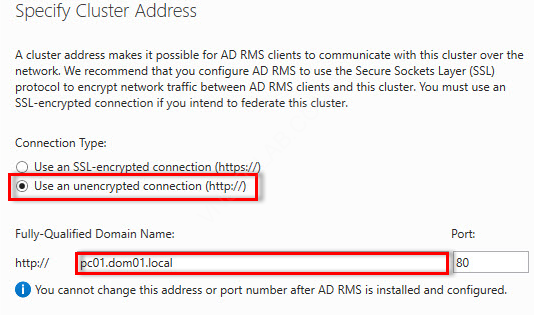

2. Cài đặt AD RMS

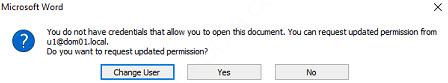

3. Kiểm tra hoạt động của AD RMS

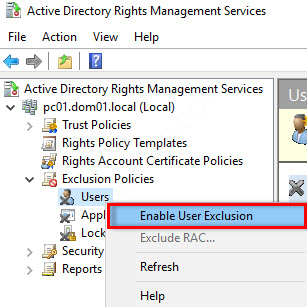

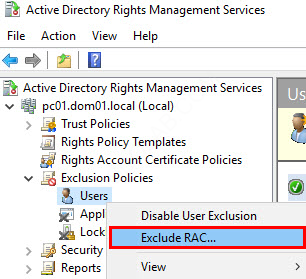

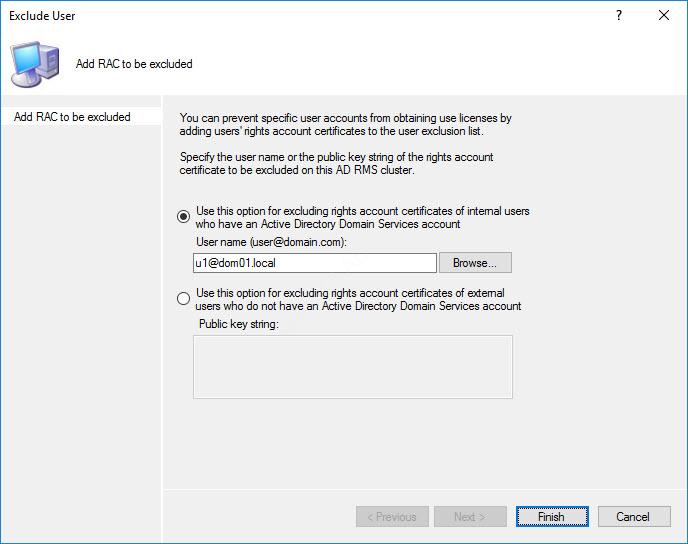

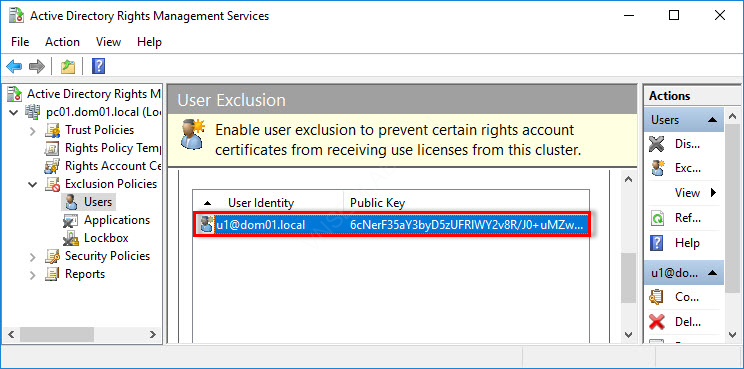

4. Cấu hình RAC (Rights Account Certificate) và User Exclusion Policy

A- CHUẨN BỊ

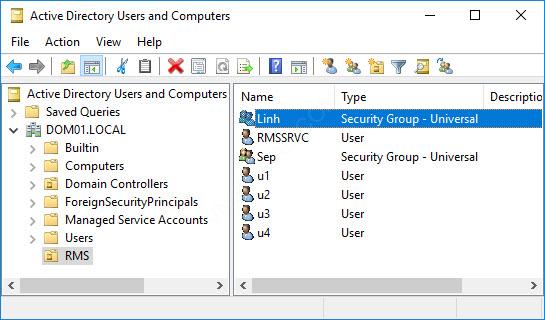

– Mô hình bài lab bao gồm 2 máy:

+ PC01: Windows Server 2019/2022 DC (Domain: DOM01.LOCAL)

+ PC02: Windows 10/11 Professional đã join domain và cài đặt sẵn Microsoft Office

B- THỰC HIỆN ACTIVE DIRECTORY RIGHTS MANAGEMENT SERVICES (AD RMS)

Hoàn Tất Bài Lab